© Social PLUS Inc. All Rights Reserved.

ソーシャルログインの基本講座|各種ソーシャルログインの特徴から、ID連携で実現するIDマーケティングまで

ソーシャルログインは、安全かつ便利な機能としてユーザーに広く認知・利用され、ECサイトや予約サイトなど多くのWebサービスやアプリでの導入が進んでいます。

さらに、ソーシャルログインは、Webサイトへのログインや新規会員登録を簡単にするためだけのものではなく、IDをベースとした"企業とユーザーとのコミュニケーション"というIDマーケティングの側面からも注目されるようになりました。

ソーシャルログインの特徴や種類、導入メリットといった基本情報から、今注目されている「IDマーケティングとソーシャルログイン」まで、"ソーシャルログインの今"をまとめました。

ソーシャルログインの導入・活用の検討に参考になれば幸いです。

さらに、ソーシャルログインは、Webサイトへのログインや新規会員登録を簡単にするためだけのものではなく、IDをベースとした"企業とユーザーとのコミュニケーション"というIDマーケティングの側面からも注目されるようになりました。

ソーシャルログインの特徴や種類、導入メリットといった基本情報から、今注目されている「IDマーケティングとソーシャルログイン」まで、"ソーシャルログインの今"をまとめました。

ソーシャルログインの導入・活用の検討に参考になれば幸いです。

1.ソーシャルログインとは?

ソーシャルログインとは、LINE、Apple、Yahoo! JAPAN、Facebook、Twitter ID等使い慣れたSNSを含むプラットフォームのアカウント情報を使用してWebサイトやアプリにログインする機能です。

ユーザーのデータを外部から安全に利用するための仕組みであるOAuth認証を利用し、各プラットフォーマーが提供するAPIを実行することによって利用できるようになります。

ユーザーのデータを外部から安全に利用するための仕組みであるOAuth認証を利用し、各プラットフォーマーが提供するAPIを実行することによって利用できるようになります。

(ソーシャルPLUS ECデモサイト より)

1-1. ソーシャルログインのユーザーメリット

- 日ごろ使い慣れているプラットフォームのアカウント情報を利用して登録フォームを埋めることができるため、入力の手間を省き、登録のほとんどをクリック/タップ操作ですすめることができる

- サービス毎にID・パスワードを覚える必要がなく、再ログイン時はボタン一つでログインできる

- 各プラットフォームが提供する二段階認証を利用することで"なりすまし"や"不正利用"のリスクを軽減することができる

このようにソーシャルログインは、ユーザーのログイン・会員登録の手続きを簡単かつ安全に提供することで、自社のWebサービスやアプリを安心して手軽に利用してもらうことににつながっています。

2.ソーシャルログイン導入で解決できる課題

ソーシャルログインを導入することで、Webサイトやアプリの運営において具体的にどのような課題が解決できるのでしょうか?

2-1. フォーム離脱率を改善し、新規会員登録数を増やす

ソーシャルログインの特徴的な機能の一つにフォームアシスト機能があります。

フォームアシスト機能とは、各SNSのアカウント情報を取得して会員登録フォームに自動でフィルインできる機能です。

ECサイトにおいて、ユーザーが商品をカートに追加したものの、決済を完了する前に離脱してしまういわゆる"かご落ち"の要因の一つに「アカウント作成や購入プロセスの煩雑化」があげられます。

フォームまでたどり着いたユーザーはアクション意欲が高いと考えられるにも関わらず、残念ながらユーザー登録やフォーム入力が障壁となってここで離脱してしまうケースは決して少なくはありません。

ソーシャルログインのフォームアシスト機能を活用することで、会員登録時に必要なフォーム入力の手間を軽減できるため、フォーム離脱率の改善・新規会員登録率の改善につながります。

2-2. 再訪率・リピート率を向上

久しぶりに訪れたサイトで買い物をしようと思っても、パスワードを忘れてログインできなかったという経験はありませんか?

ソーシャルログインを活用すれば、IDやパスワードを入力することなく使い慣れたSNSアカウントを使用して、クリック(タップ)一つでログインできるため、パスワード忘れによる離脱を減らすことができます。

また、IDやパスワード忘れによる機会損失を防ぐだけでなく、パスワード再発行やログインに関わる問い合わせの削減にもつながります。

◆関連記事:ECサイトにおけるLINEログインの活用メリットと事例

2-3. IDマーケティングの基盤構築につなげる

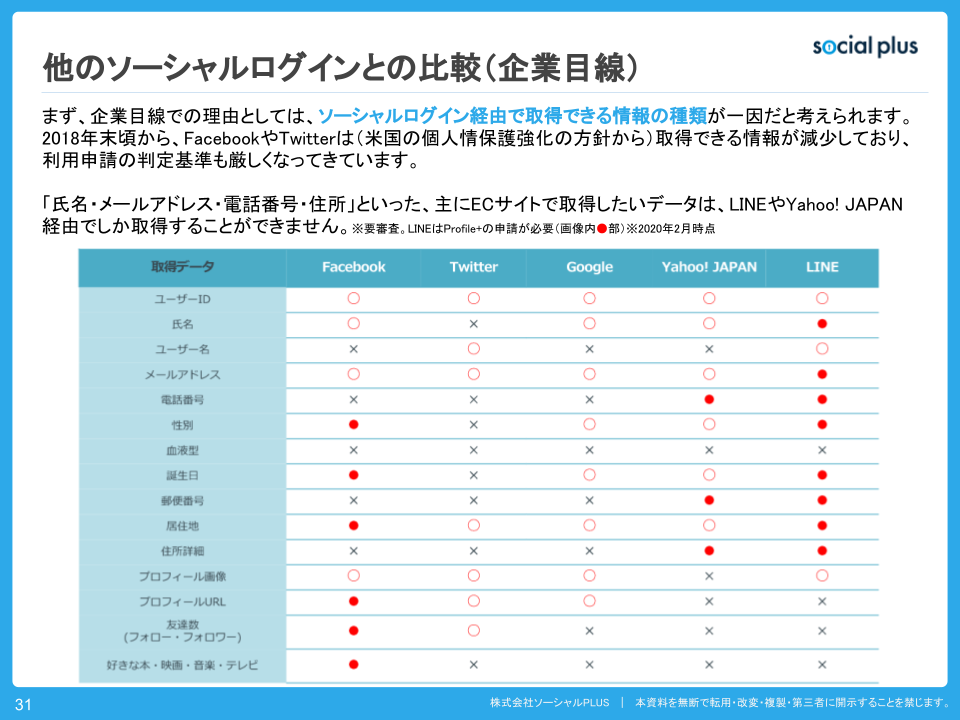

ソーシャルログイン技術の活用で、プラットフォームが保有するユーザー情報の一部をユーザーの許可の上取得し、これらのデータを自社の顧客情報と統合することができます。※取得できる情報は各プラットフォーム毎に異なります。

ソーシャルログインで取得できるデータ

プラットフォームが持つ会員情報と自社の会員基盤を統合することができれば、企業は、プラットフォームをコミュニケーションチャネルに、人をベースとしたIDマーケティング施策が可能になります。その代表的なものがLINEログインです。

LINEログインとID連携の活用では、ユーザーの許可のもと、LINEが保有する氏名やメールアドレスなどのユーザー情報を取得し、LINEアカウント固有のID(userId)と自社会員DBの会員IDの紐づけができます。

その後企業はLINEのプラットフォームを活用して、IDをベースに個別のメッセージ配信や便利な購買体験の提供、実店舗とオンラインで連動した会員証など、ユーザー毎に最適化されたコミュニケーション等さまざまなCRM施策へと繋げています。

◆関連記事:CRMにLINEを活用すべき理由とは?EC・宅配サービス・実店舗における活用事例も一挙解説

IDマーケティングとソーシャルログインについては次章でより詳しく紹介したいと思います。

3.IDマーケティングとソーシャルログイン

アドテクノロジー業界においては、ユーザーのWebサイト訪問の情報を一時的にブラウザに保存する仕組みであるCookieを利用して、ユニークユーザーを判別し、アクセス解析やユーザーの分析、リターゲティング広告などに利用してきました。

しかし、世界的なプライバシー保護の流れ※の中で、自身が訪問しているサイト以外のドメインから発行される3rd party Cookieによって個人を特定・トラッキングされることが問題視され、プライバシー保護の観点から制限される動きが強まっています。

※GDPRなどユーザーのデータ収集・活用の規制強化、AppleによるSafariのITP(Intelligent Tracking Prevention)、GoogleによるChromeの3rd party Cookieの制限、個人情報保護法の改正など

これらを受けて、今後、より一層重要とされているのが、ユーザーの許可のもとファーストパーティーデータを取得し、それをユーザー体験向上のために活用することです。

そして、これを実現する方法の一つとして、IDをベースにしたマーケティングが注目されています。

IDをベースにしたマーケティングとは、オンライン・オフラインの隔たりなく、様々なプラットフォームや自社データベースに分散したユーザーデータをIDベース、つまり人をベースに統合し活用することで、シームレスかつ一人ひとりにマッチしたユーザー体験の提供を目指すものです。

ソーシャルログイン技術の活用は、企業はプラットフォームが保有するユーザー情報をユーザーの許可の上取得し、これらのデータ(ファーストパーティデータ)を自社の顧客情報と統合できることから、IDベースのマーケティング基盤構築につながっています。

しかし、世界的なプライバシー保護の流れ※の中で、自身が訪問しているサイト以外のドメインから発行される3rd party Cookieによって個人を特定・トラッキングされることが問題視され、プライバシー保護の観点から制限される動きが強まっています。

※GDPRなどユーザーのデータ収集・活用の規制強化、AppleによるSafariのITP(Intelligent Tracking Prevention)、GoogleによるChromeの3rd party Cookieの制限、個人情報保護法の改正など

これらを受けて、今後、より一層重要とされているのが、ユーザーの許可のもとファーストパーティーデータを取得し、それをユーザー体験向上のために活用することです。

そして、これを実現する方法の一つとして、IDをベースにしたマーケティングが注目されています。

IDをベースにしたマーケティングとは、オンライン・オフラインの隔たりなく、様々なプラットフォームや自社データベースに分散したユーザーデータをIDベース、つまり人をベースに統合し活用することで、シームレスかつ一人ひとりにマッチしたユーザー体験の提供を目指すものです。

ソーシャルログイン技術の活用は、企業はプラットフォームが保有するユーザー情報をユーザーの許可の上取得し、これらのデータ(ファーストパーティデータ)を自社の顧客情報と統合できることから、IDベースのマーケティング基盤構築につながっています。

4.ソーシャルログインの種類と特徴

4-1. LINEログイン

LINEログインの特徴は大きく分けて二つあります。

一つ目は、LINEアカウントは、幅広い年代のユーザーが日頃スマートフォンで利用しているアカウントであるという点です。GoogleアカウントやFacebookアカウントは所有していなくても、LINEアカウントは所有しているというユーザー層が一定数います。

二つ目は、「自動友だち追加機能」・「ID連携を活用したセグメントメッセージ配信」・「自動ログイン」・「LINE Profile+」等、LINEログインと組み合わせて便利なユーザー体験を実現できる機能が揃っていることです。

これらの機能の活用は、ログインフローの中でLINEを通じてコミュニケーションができるユーザーを増やしながら、LINEのプラットフォームを活用して、ユーザー毎に最適化されたサービス、便利なユーザー体験を届ける基盤構築につながっています。

一つ目は、LINEアカウントは、幅広い年代のユーザーが日頃スマートフォンで利用しているアカウントであるという点です。GoogleアカウントやFacebookアカウントは所有していなくても、LINEアカウントは所有しているというユーザー層が一定数います。

二つ目は、「自動友だち追加機能」・「ID連携を活用したセグメントメッセージ配信」・「自動ログイン」・「LINE Profile+」等、LINEログインと組み合わせて便利なユーザー体験を実現できる機能が揃っていることです。

これらの機能の活用は、ログインフローの中でLINEを通じてコミュニケーションができるユーザーを増やしながら、LINEのプラットフォームを活用して、ユーザー毎に最適化されたサービス、便利なユーザー体験を届ける基盤構築につながっています。

自動友だち追加機能

LINEログインを行うと同時に企業のLINE公式アカウントに友だち追加ができます。自社サービスのユーザーを効率的にLINEの友だちに追加することができます。

◆自動友だち追加機能について:さらに詳しい解説はこちら

LINEのID連携

LINEログインを活用した新規会員登録やログインのフローの中で、ID連携を完了することができます。LINEのID連携とは、自社サービスのユーザーの会員IDとLINEアカウントを紐付けることです。ID連携を行うと、企業のLINE公式アカウントの友だちが自社データベース上のどの会員なのかを判別できるようになります。

個別のユーザーに向けた会員属性やサイト訪問履歴、購入履歴などに応じたセグメントメッセージの配信や、ユーザーごとに最適化されたサービスの提供には必須のプロセスであるID連携をスムーズに行うことができます。

◆LINEのID連携を活用したセグメントメッセージ配信について:さらに詳しい解説はこちら

LINEの自動ログイン

自動ログインとは、LINEログインをする際、スマホにインストールされているLINEアプリと連動して、LINEのIDやパスワードを入力することなくタップ操作のみでログインできる機能です。

自動ログインに対応していると、LINEアプリ内ブラウザでサイトに遷移すると同時に自動的にLINEログインさせることが可能です。例えば、ユーザーがECサイトからのLINEメッセージを見て気になった商品のリンクをタップすると、既にログインした状態で商品ページに遷移するので、そのままスムーズに商品購入を行うことができます。

◆LINEの自動ログインについて:さらに詳しい解説はこちら

LINE Profile+(プロフィールプラス)

LINE Profile+ とは、ユーザーがあらかじめLINEアプリ上に登録しておいた氏名や性別、生年月日、住所の情報を、ユーザーの意志に基づき、 外部サイトのフォームに自動でフィルインできる機能です。

LINE Profile+ に対応しているWebサイトやアプリでは、LINEに登録しておいたプロフィール情報をフォームに自動入力できます。

◆LINE Profile+について:さらに詳しい解説はこちら

◆関連記事『LINE Profile+とは?広がる活用シーンとその安全性を解説』

4-2. Appleでサインイン(Sign in with Apple)

Apple IDを用いてサイトやアプリへの会員登録やログインができます。顔認証の「Face ID」や指紋認証「Touch ID」を利用して企業のサービスにログインができるのは、他のアカウントにはない特徴です。

企業側が取得可能な情報は氏名とメールアドレスですが、メールアドレスについては、自身が所有するメールアドレス以外に、ランダムに生成したメールアドレスを登録できるオプションがあります。

iOSのアプリを提供していて、かつソーシャルログインを導入している場合、「Appleでサインイン」の導入義務がある点も注意が必要です。

◆関連記事『Appleでサインインとは?機能や特徴、導入のポイントを解説』

4-3. Facebookログイン

Facebookアカウントを活用してサイトやアプリへの会員登録やログインができます。

Facebookは実名制の登録が原則となっており、会員登録の際に正確な個人情報が取得できるのも魅力の1つです。

Facebookユーザーに割り振られている固有の識別子(ユーザーID/user_id)を取得することができ、 このIDをFacebook広告のターゲティングに活用することができます。

例えば、一度Facebookログインで登録したユーザーに対し、 リターゲティング広告を配信し、購入や申し込みを促すことや、 会員登録したユーザーと類似する属性のオーディエンスへ広告を表示し、認知層を増やし新規会員登録数増加につなげることも可能です。

◆関連記事『Facebookログインとは?仕組みと活用方法、実装時のポイントを解説』

4-4. Yahoo! JAPANログイン

Yahoo! JAPAN IDを活用してサイトやアプリへの会員登録やログインができます。

Yahoo! JAPAN IDは、PCでの利用が多く、ヤフオク!やYahoo!ショッピングで利用されることから、確度の高い住所が登録されていることが多いのが特徴です。

5.ソーシャルログインの安全性について

ソーシャルログインは便利で簡単なものである一方、安全性や外部ID連携の脆弱性については不安視する声を耳にすることもあります。

ソーシャルログインは、認証と設計・実装との2つの側面からその安全性を担保しています。

まず認証についてですが、これは、各プラットフォームが提供する認証技術がこれを担っています。例えば、二段階認証、そしてIPアドレスや同じブラウザや普段使い慣れているデバイスからの接続かの判別等がこれにあたります。

設計・実装については、工数やコスト以上に、認証技術に関する確かな知見とセキュリティへの配慮が必要です。弊社では、ソーシャルログイン・ID連携サービス「ソーシャルPLUS」を提供する中で、十分なセキュリティ対策を行った上で、年に1回、外部の脆弱性検査を受けることで自分達で気付けていないセキュリティホールがないかの確認を行っており、お客様がソーシャルログインを実装するうえでの実装に関するサポートも安全性を最優先に行っております。

ソーシャルログインは、認証と設計・実装との2つの側面からその安全性を担保しています。

まず認証についてですが、これは、各プラットフォームが提供する認証技術がこれを担っています。例えば、二段階認証、そしてIPアドレスや同じブラウザや普段使い慣れているデバイスからの接続かの判別等がこれにあたります。

設計・実装については、工数やコスト以上に、認証技術に関する確かな知見とセキュリティへの配慮が必要です。弊社では、ソーシャルログイン・ID連携サービス「ソーシャルPLUS」を提供する中で、十分なセキュリティ対策を行った上で、年に1回、外部の脆弱性検査を受けることで自分達で気付けていないセキュリティホールがないかの確認を行っており、お客様がソーシャルログインを実装するうえでの実装に関するサポートも安全性を最優先に行っております。

5-1. (参考)弊社の安全性への取り組みとソーシャルPLUSのセキュリティ

弊社のサービスはWEBサイトでもアプリ上でも使われておりますが、大半はWEBサイト上で使われています。

基本的に情報のやり取りは WebAPI で行いますが、IDの書き換えによる"なりすまし"のログインや、IDの特定、トークンの入手ができないよう対策しています。細かく挙げればキリがないのですが、大まかにわかりやすいソーシャルPLUS側でのセキュリティ対策をまとめました。

- WebAPI を呼び出すためには API Key が必要

- API Key はお客様サイトごとに事前に発行するシークレットキー

- API Key には十分な長さのランダムな文字列を利用

- ネイティブアプリ実装時は API Key の代わりに公開鍵暗号方式による署名検証を用いてセキュリティを担保している

- トークンは「一度きり有効」かつ「有効期限が短い」ワンタイムトークン

- WebAPI の呼び出し元 IP アドレスも予め指定出来る

- 年に1回、外部の脆弱性検査も受けている

WebAPI を呼び出すためには特定困難な文字列の API Key が必須で、利用するトークンは一度きり有効なワンタイムトークンです。加えて WebAPI の呼び出し元 IP アドレスも予め指定出来るので、外部からアクセスすることは出来ません。さらに年に1回、外部の脆弱性検査も受けて自分達で気付けていないセキュリティホールがないかも確認しています。

間接的ではありますが、導入事例に大手企業が並んでいることから、企業側の厳しいセキュリティチェックを通過した上でサービス導入に至っている点も考慮していただけると幸いです。

ただし、ソーシャルPLUSとしてセキュアな環境を用意しても、ソーシャルPLUSの WebAPI で取得した情報をWEBサイトがフロント側で引き渡しをするような実装をされてしまうと、フロント側で情報を引き渡しているタイミングにIDの書き換えが出来てしまいます。

とにかくサイト改修を最小限に抑えたいという思いで、工数やコストを最優先のプライオリティにしてしまうことは非常に危険です。今回の事件を機に、ソーシャルログインに限らず各企業がサイト改修の際にセキュリティ面をより一層配慮していただけるようになることを願います。

6.ソーシャルログインを導入・実装するには?

ソーシャルログインを自社で導入・実装するには、OAuth認証の知識をもつエンジニアが各プラットフォームの仕様、APIを把握し、スクラッチで開発をする必要があります。

複数のプラットフォームへ対応するためには、対応するプラットフォームに応じて開発工数が増えるばかりでなく、それぞれのプラットフォームの不定期な仕様変更にも随時対応していかなければいけません。

そのため、自社開発が難しい場合や、導入コストや運用コストなど費用対効果を検討した結果、外部サービス(ASP)を活用し導入するケースも増えてきています。

複数のプラットフォームへ対応するためには、対応するプラットフォームに応じて開発工数が増えるばかりでなく、それぞれのプラットフォームの不定期な仕様変更にも随時対応していかなければいけません。

そのため、自社開発が難しい場合や、導入コストや運用コストなど費用対効果を検討した結果、外部サービス(ASP)を活用し導入するケースも増えてきています。

6-1. 外部サービス(ASP)利用のメリット

- 複数のプラットフォームに対応したソーシャルログイン機能を一度の開発で短期間かつ低コストで導入できる

- それぞれのプラットフォームによる不定期な仕様変更にもサービス側で対応するため、運用コストが下げられる

- 新しいアカウントも容易に追加実装できる

弊社が提供するソーシャルログイン・ID連携サービス「ソーシャルPLUS」では、ソーシャルログイン機能を既存のWebサイトに手軽に導入することができます。ソーシャルログインの導入をご検討の際は、ぜひお気軽にお問い合わせください。

◆お問合せはこちら